3.2.2 入侵检测与防御技术

入侵检测作为一种主动安全防护的技术,它提供了对网络内部、外部和误操作攻击的实时保护,它可以在系统受到网络危害攻击之前就对这种破坏行为进行拦截和反应,是有效的网络安全保护措施,大大提高了网络通信的安全性。

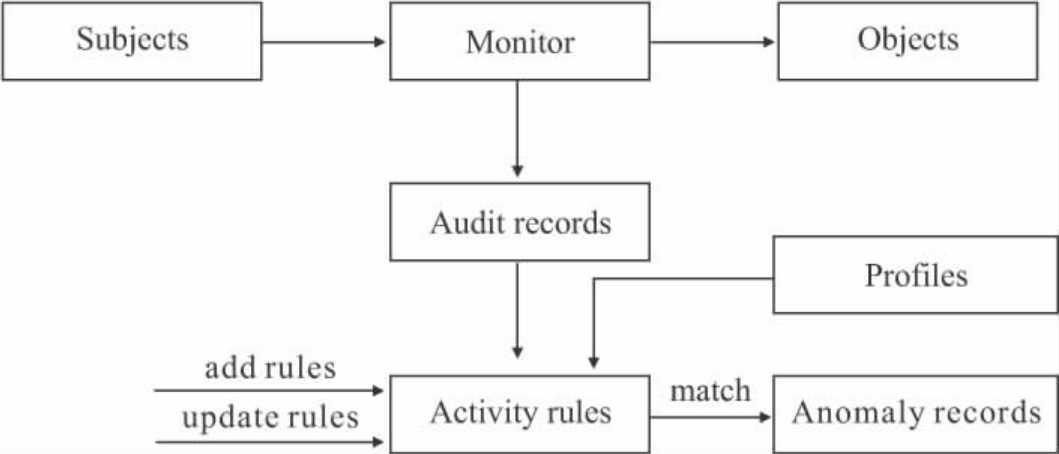

最早的入侵检测模型是Dorthy Denning在1987年提出来的,该模型是一个基于主机系统的入侵检测模型,首先对主机事件按照一定的规则学习产生用户行为模型,然后将当前的事件和模型来进行比较,如果结果不匹配则认为是异常行为。通过预先设定的规则检测和发现针对主机系统的入侵行为,如图3-3所示。

此后,Chen等提出了一种通用的入侵检测框架模型CIDF,该模型主要由事件产生器、事件分析器、响应单元和事件数据库组成。通常,入侵检测技术可分为两大类:异常入侵检测(Anomaly detection)和误用入侵检测(Misuse detection)。当前,异常入侵检测技术主要包括:基于特征选择的异常检测,该方法从一组度量中选择能够检测出入侵的度量,构成子集,从而预测或分类入侵行为;基于贝叶斯推理的异常检测,该方法在任意给定的时刻,测量行为对应变量值,推理判断系统是否发生入侵行为;基于贝叶斯网络的异常检测,该方法通过建立异常入侵检测的贝叶斯网络,分析测量结果并发现入侵行为;基于模式预测的异常检测,该方法假定事件序列不是随机发生而是服从某种可辨别的模式,通过事件序列之间的相互联系识别用户行为是否正常;基于贝叶斯聚类的异常检测,该方法通过在数据中发现不同的数据类集合,并以此区分异常用户类,进而推断入侵事件是否发生;基于机器学习的异常检测,该方法通过机器学习实现入侵检测,主要手段有死记硬背、监督学习、归纳学习、类比学习等;基于数据挖掘的异常检测,该方法从审计数据或数据流中提取知识,并用这些知识检测入侵;基于模式应用的异常检测,该方法通过对特定应用行为建模,以此为依据检测入侵;基于文本分类的异常检测,该方法将程序的系统调用视为某个文档中的“字”,而进程运行所产生的系统调用集合就生成一个“文档”,通过分析文档监测入侵行为。误用入侵检测技术主要包括:基于条件概率的误用检测,该方法将入侵方式对应一个事件序列,然后观测时间发生序列,应用贝叶斯定义进行推理,推测入侵行为;基于状态迁移分析的误用检测,该方法通过检查系统的状态发现系统中的入侵行为;基于键盘监控的误用检测,该方法假定入侵行为对应特定的击键序列模式,然后监测用户击键模式,并以此发现入侵行为;基于规则的误用检测,该方法将攻击行为或入侵模式表示为规则,以这些规则为标准监测入侵行为。此外,还有基于规范、生物免疫、伪装等的混合型入侵检测技术。

(https://www.daowen.com)

(https://www.daowen.com)

图3-3 Denning入侵模型

在WMN环境中,为保障网络的安全性,可以从两个方面着手:其一,在网络协议中加入安全机制,例如使用安全的路由协议或MAC协议;其二,可以通过在网络中设置安全监控响应系统,主动发现网络中存在的攻击并作出有效的响应。Y Zhang(2000)提出了一种能在多个协议层检测恶意攻击的入侵检测系统,该系统通过“训练数据”去获取网络用户正常的行为特征,例如路由表更新,并以此为依据判定网络中是否受到攻击。此外,还有另外一些适用于无线网络的入侵检测系统被提出。

入侵检测是对入侵行为的监测,它通过收集和分析计算机网络或计算机系统中若干关联点的信息,检查网络或系统中是否存在违反安全策略的行为和被攻击的迹象。进行入侵检测的软件与硬件的组合称为入侵检测系统(Intrusion Detection Systems,IDS)。可进行入侵检测并可以主动进行防御的软件与硬件的组合称为入侵防御系统(Intrusion Protection Systems,IPS)。入侵检测系统处于防火墙之后对网络活动进行实时监测,是防火墙的延续,扫描当前网络的活动,监视和记录网络的流量,根据定义好的规则来过滤网络上的流量,提供实时报警。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。