DKIM旨在提供对最终用户透明的电子邮件身份验证技术。本质上,用户的电子邮件是用其所来自的管理域的私钥签名的。签名涵盖了消息的所有内容和一些RFC 5322消息头(RFC 5322基于RFC 822,定义了一种用于电子邮件的文本消息格式,也是传统的电子邮件格式)。在接收端,MDA可以通过DNS获得相应的公钥并验证签名,从而验证该消息来自所声明的管理域。因此,来自其他地方但却声称来自给定域的邮件将无法通过身份验证测试,并会被拒绝。该方法与S/MIME的方法不同,后者使用发送者的私钥对消息内容进行签名。DKIM的动机基于以下理由:

(1)S/MIME依赖于使用S/MIME的发送者和接收者。对于几乎所有用户,大量传入邮件并没有使用S/MIME,并且用户想要发送的大部分邮件是发送给没有使用S/MIME的收件人。

(2)S/MIME仅签署消息内容。因此,涉及邮件来源的RFC 5322头信息可能会受到破坏。

(3)DKIM并不在客户端程序(MUA)中实现,因此对用户透明;用户不需要做任何操作。

(4)DKIM适用于来自有协作关系的域的所有邮件。(https://www.daowen.com)

(5)DKIM允许真实的发件人证明他们确实发送了特定的邮件,并防止伪造者伪装成真实的发件人。

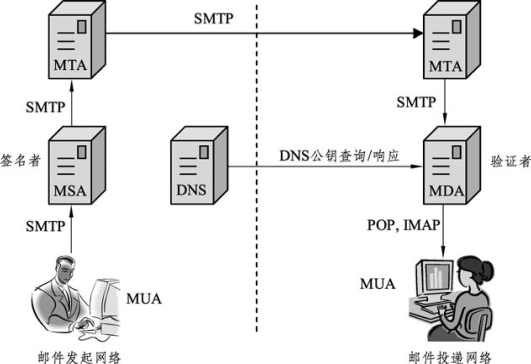

图7-7是DKIM操作的一个简单示例。首先,用户生成一个消息并将其传输到MHS中的一个位于用户管理域内的MSA。邮件客户端程序生成一个电子邮件。邮件的内容加上选定的RFC 5322头,由电子邮件提供者使用提供者的私钥进行签名。签名者与一个域相关联,这个域可以是公司本地网络、ISP或公共电子邮件设施(如gmail)。然后,签名的邮件经过一系列的MTA在Internet上传输,最后抵达目的地。在此,MDA检索并获得传入的签名对应的公钥,用该公钥验证邮件的签名,然后将邮件传递到目标电子邮件客户端。默认签名算法是RSA和SHA-256,也可以使用RSA和SHA-1。

图7-7 DKIM部署的简单例子

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。