通常,防火墙是一组硬件设备,包括路由器、主计算机,或者是路由器、计算机和配有适当软件的网络设备的多种组合。

由于网络结构多种多样,各站点的安全要求也不尽相同,目前还没有一种统一的防火墙设计标准。防火墙的体系结构也有很多种,在设计过程中应该根据实际情况进行考虑。下面介绍几种主要的防火墙体系结构。

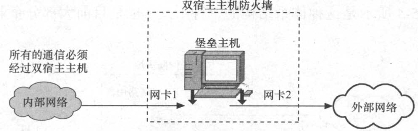

(一)双宿主主机体系结构

首先介绍堡垒主机(Bastion Host)。堡垒主机是一种配置了安全防范措施的网络上的计算机,其为网络之间的通信提供了一个阻塞点。如果没有堡垒主机,网络之间将不能相互访问。

双宿主主机体系结构如图5-2所示。双宿主主机位于内部网和Internet之间,一般来说,是用一台装有两块网卡的堡皇主机做防火墙。这两块网卡各自与受保护网和外部网相连,分别属于内外两个不同的网段。

图5-2 双宿主主机体系结构

堡垒主机上运行着防火墙软件,可以转发应用程序,提供服务等。双宿主机网关中的堡垒主机的系统软件虽然可用于维护系统日志,但弱点也比较突出,一旦黑客侵入堡垒主机,并使其只具有路由功能,任何网上用户均可以随便访问内部网。双宿主主机这种体系结构非常简单,一般通过Proxy(代理)来实现,或者通过用户直接登录到该主机来提供服务。

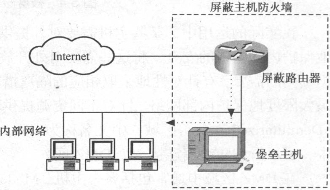

图5-3 被屏蔽主机体系结构

(二)被屏蔽主机体系结构

屏蔽主机防火墙易于实现,由一个堡垒主机屏蔽路由器组成,如图5-3所示,堡垒主机被安排在内部局域网中,同时在内部网和外部网之间配备了屏蔽路由器。在这种体系结构中,通常在路由器上设立过滤规则,外部网络必须通过堡垒主机才能访问内部网络中的资源,并使这个堡垒主机成为从外部网络唯一可直接到达的主机,对内部网的基本控制策略由安装在堡垒主机上的软件决定。这确保了内部网络不受未被授权的外部用户的攻击。

内部网络中的计算机则可以通过堡垒主机或者屏蔽路由器访问外部网络中的某些资源,即在屏蔽路由器上应设置数据报过滤原则。

(1)内部网络中的计算机的网关指向屏蔽路由器,并在路由器中设置了过滤规则,允许除堡垒主机外的其他主机与外部网络连接,这些连接只是相对于某些服务的。

(2)屏蔽路由器不允许来自内部主机的所有连接,即其他主机只能通过堡垒主机使用代理服务。

屏蔽主机防火墙实现了网络层和应用层的安全,因而比单独的包过滤或应用网关代理更安全。在这一方式下,屏蔽路由器是否配置正确是这种防火墙安全与否的关键。如果堡垒主机被攻破或路由表遭到破坏,堡垒主机就可能被越过,与其他主机在同一个子网,使内部网络完全暴露。因此,堡垒主机必须是高度安全的计算机系统,并且保护好屏蔽路由器的路由表。(https://www.daowen.com)

(三)被屏蔽子网体系结构

屏蔽子网防火墙由一个防火墙和内外两个路由器构成屏蔽子网。与被屏蔽主机体系结构相比,被屏蔽子网体系结构添加了周边网络,在外部网络与内部网络之间加上了额外的安全层。图5-4所示是这种体系结构的一种形式,也是目前大部分企业所采用的体系结构。

图5-4 被屏蔽子网体系结构

在实际的运用中,某些主机需要对外提供服务,为了更好地提供服务,同时又要有效地保护内部网络的安全,将这些需要对外开放的主机与内部的众多网络设备分隔开来,根据不同的需要,有针对性地采取相应的隔离措施。这样便能在对外提供友好的服务的同时,最大限度地保护内部网络。针对不同资源提供不同安全级别的保护,这样就构建一个DMZ(Demilitarized Zone)区域,中文名称为“隔离区”,或者“非军事化区”。在这种体系结构中,可以看到防火墙连接一个DMZ区。

在DMZ区域中通常包括堡垒主机、Modem池及所有的公共服务器,如企业Web服务器、FTP服务器和论坛等。DMZ可以为主机环境提供网络级的保护,能减少为不信任客户提供服务而引发的危险,是放置公共信息的最佳位置。这样一个DMZ区域可更加有效地保护内部网络。

规划一个拥有DMZ的网络时,可以明确各个网络之间的访问关系,确定DMZ网络中以下访问控制策略。

(1)内部网络可以访问外部网络,在这一策略中,防火墙需要进行源地址转换,以达到隐蔽真实地址、控制访问的功能。

(2)内部网络可以访问DMZ,方便用户使用和管理DMZ中的服务器。

(3)外部网络不能访问内部网络。

(4)外部网络可以访问DMZ中的服务器,同时需要由防火墙完成对外地址到服务器实际地址的转换。

(5)DMZ不能访问内部网络。

(6)DMZ不能访问外部网络。此条策略也有例外,例如,DMZ中放置邮件服务器时,就需要访问外部网络,否则将不能正常工作。

在屏蔽子网防火墙方案中,由防火墙和内部的路由器构成屏蔽子网,通过这一子网把Internet与内部网络分离。外部路由器抵挡外部网络的攻击,防火墙管理DMZ和内部网络。而局域网内部,对Internet的访问则由防火墙和位于DMZ的堡垒主机控制。在这样的结构里,一个黑客必须通过3个独立的区域(屏蔽路由器、防火墙和堡垒主机)才能够到达局域网。即使堡垒主机被入侵者控制,内部网仍受到内部包过滤路由器的保护,而且可以设置多个堡垒主机运行各种代理服务,以更有效地提供服务。这样的结构使黑客攻击难度大大加强,相应内部网络的安全性也就大大加强,但成本也是最高的。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。