在上网过程中和进行一些计算机正常使用时,计算机速度明显发生变化、硬盘在不停地读写、鼠标不受控制、键盘无效、一些窗口在未得到允许的情况下被关闭、新的窗口被莫名其妙地打开。这一切的不正常现象都可能是木马客户端在远程控制计算机,可以通过下面的方法检测。

(一)查看端口

木马启动后自然会打开端口,可以通过检查端口的情况来查看有无木马,但是这种方法无法查出“驱动程序/动态链接”类型木马。

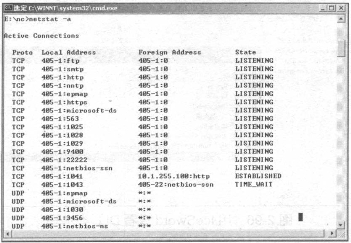

1.netstat命令

netstat是Windows自带的网络命令,在DOS窗口或命令行下运行,可以使用户了解到自己的主机与Internet相连接的情况。可以显示当前正在活动的网络连接的详细信息,如图2-94所示。例如,7626端口打开,可能是有名的冰河木马。

图2-94 用netstat查看端口状态

(1)LISTENING表示处于侦听状态,就是说该端口是开放的,等待连接,但还没有被连接。

(2)ESTABLISHED表示建立连接,即两台机器正在通信。

(3)TIME_WAIT表示结束连接,说明该端口曾经有过访问,但访问结束了。

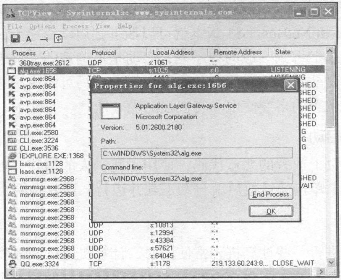

2.专用工具

通过专用工具,如Fport、TCPView等,都可以检查端口的情况及相关进程的详细情况,如图2-95所示。(www.daowen.com)

图2-95 用TCPView查看端口、进程状态

(二)检查注册表

上面在讨论木马的启动方式时已经提到,木马可以通过注册表启动,那么,同样可以通过检查注册表来发现木马在注册表里留下的痕迹。

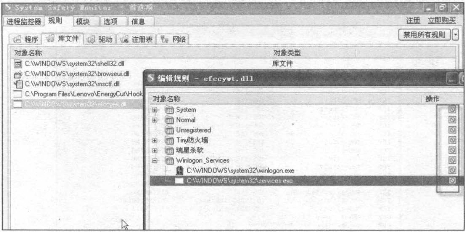

(三)检查DLL类木马

DLL类木马在进程中看不到,图2-96所示为借助IceSword(冰刃)工具查出DLL类木马。例如,efccywt.dll是一个木马文件,插入两个正常的进程中。

图2-96 用IceSword查看DLL类木马

(四)检查配置文件

可以按照上面讨论木马在配置文件中的设置来发现木马。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。