SMBCrack是基于Windows操作系统的口令破解工具,与以往的SMB(共享)暴力破解工具不同,没有采用系统的API,而是使用了SMB的协议。

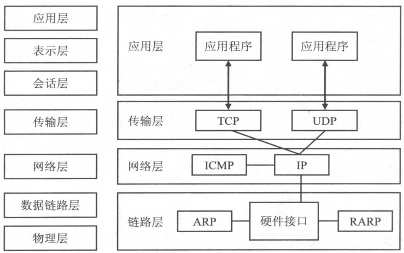

首先我们了解一下什么是SMB协议。服务器信息块(Server Message Block,SMB)用于实现文件、打印机、串口等共享。在Windows NT中,SMB基于NBT。NBT(NetBIOS over TCP/IP)实现,后者使用137(UDP)、138(UDP)和139(TCP)来实现基于TCP/IP的NETBIOS网际互联。要注意的是,139端口是一种TCP端口,作用是:通过网上邻居访问局域网中的共享文件或共享打印机。

而在Windows 2000 Server及后续版本中,SMB除了基于NBT的实现外,还有直接通过445端口实现。445端口也是一种TCP端口,其在Windows 2000 Server及后续版本的系统中发挥的作用与139端口是完全相同的。具体地说,它也是提供局域网中文件或打印机共享服务。不过,该端口是基于CIFS协议(通用因特网文件系统协议)工作的。如果Windows 2000 Server及后续版本的服务器允许NBT,那么UDP端口137、138和TCP端口139、445将开放。如果NBT被禁止,那么只有445端口开放。

当Windows 2000 Server及后续版本的系统(允许NBT)作为client来连接SMB服务器时,它会同时尝试连接139和445端口,如果445端口有响应,就发送RST包给139端口断开连接,以455端口通信来继续。当445端口无响应时,才使用139端口。当Windows 2000 Server及后续版本的系统(禁止NBT)作为client来连接SMB服务器时,那么它只会尝试连接445端口,如果无响应,那么连接失败。

因为Windows可以在同一个会话内进行多次密码试探,所以用SMBCrack可以破解操作系统的口令,SMBCrack的参数如图2-48所示。

图2-48 SMBCrack的参数

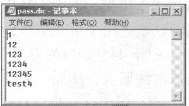

目标主机10.3.40.1的用户名为“405”,密码为“test4”(为了实验效果,我们提前制定好字典文件user.txt和pass.dic)。口令破解的实验结果如图2-49所示。

图2-49 SMBCrack的扫描结果

SMBCrack默认使用139端口,如果目标主机的139端口关闭,则使用-P1参数,通过445端口进行破解。一般默认445端口是打开的。

图2-50所示为不指定用户名字典文件,而用-d参数通过dump方式获得用户名(命令为:smbcrack-i 10.3.40.1 -d-p pass.dic)。这样的方式还是要依赖139端口。

图2-50 SMBCrack的扫描结果

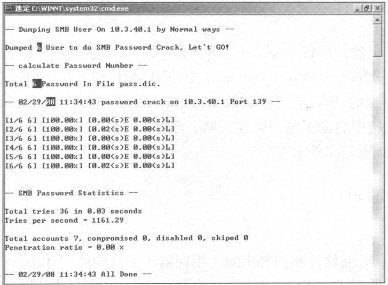

针对暴力破解Windows操作系统口令的攻击行为,有很有效的防护方式。其中启动账户锁定策略是一个有效的方法,如图2-51所示,将账户锁定策略的阈值设置为3,账户锁定时间只要3或5分钟即可,使策略生效。同时改变pass.dic文件内容,把真实密码“test4”的顺序放到第三以后的位置,如图2-52所示。

图2-51 账户锁定策略

(www.daowen.com)

(www.daowen.com)

图2-52 修改字典文件

修改字典文件后SMBCrack就扫描不出结果了,如图2-53所示。

图2-53 修改字典文件后的扫描结果

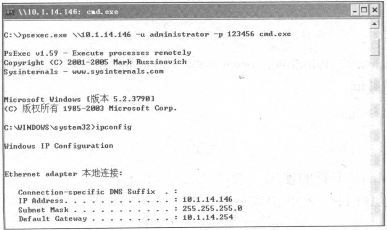

如果操作系统口令被破解了,黑客就可以用一些工具获得系统的Shell,那么用户的信息将很容易被窃取。图2-54演示了在已知远程主机操作系统口令的情况下,使用“psexec.exe”工具执行远程主机的cmd命令的方法。

图2-54 调用远程主机的cmd命令

如果我们不需要提供文件和打印共享服务,就可以关闭139和445端口。关闭139端口的方法是在【网络和拨号连接】的【本地连接】中选取【Internet协议(TCP/IP)】属性,进入【高级TCP/IP设置】,再进入【WINS】里面,选中【禁用TCP/IP的NETBIOS】单选项,就关闭了139端口,如图2-55所示。

关闭445端口的方法有很多,比较方便的方法就是修改注册表,添加一个键值,格式如下。

Key:HKLM\System\CurrentControlSet\Services\NetBT\Parameters

Name:SMBDeviceEnabled

图2-55 关闭139端口

Type:REG_DWORD

Value:0

修改完后重启机器,运行“netstat -an”,会发现445端口已经不再监听了。

Windows server 2008中或在Windows 7中使用SMB版本2协议,而SMBCrack是针对SMB版本1协议开发的,所以它无法破解Windows server 2008和Windows 7中的账户密码。但是如果这两个系统中启动了账户锁定策略,当使用SMBCrack攻击时仍然会造成账户的锁定(administrator账户除外)。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。