【摘要】:第一个利用TTP设计的非否认协议是Zhou-Gollman协议,这个协议是Zhou和Gollman在1996年提出的一个基于数字签名的非否认协议,它适用于信道不可靠的情况。l是协议运行的标签,fNRO、fNRR、fSUB、fCON为协议每一步执行时产生的特殊标识。图8.1非否认协议示意图A发送密文c=EK、标签l、接收者名字B的签名。B使用一个签名作为响应,表示在协议标识l下接收到了EK。A接着把密钥K与协议标识l发送给可信服务器。

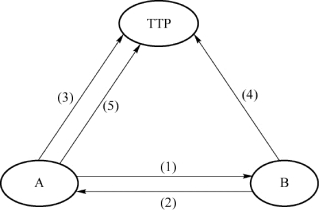

第一个利用TTP设计的非否认协议是Zhou-Gollman协议,这个协议是Zhou和Gollman在1996年提出的一个基于数字签名的非否认协议,它适用于信道不可靠的情况。该协议主要由下述5步构成(如图8.1所示)。

(1)A→B:SA(fNRO‖B‖l‖c)

(2)B→A:SB(fNRR‖A‖l‖c)

(3)A→T:SA(fSUB‖B‖l‖K)

(4)B↔T:ST(fCON‖A‖B‖l‖K)

(5)A↔T:ST(fCON‖A‖B‖l‖K)

其中A为发送方,B为接收方,T为可信第三方TTP,是在执行协议的过程中,发送方、接收方和仲裁方都信任的实体。Sx()表示用x的私有密钥签名。m为A要发送给B的数据,c为使用K对m加密形成的密文EK(m)。l是协议运行的标签,fNRO、fNRR、fSUB、fCON为协议每一步执行时产生的特殊标识。步骤叙述如下。

(https://www.daowen.com)

(https://www.daowen.com)

图8.1 非否认协议示意图

(1)A发送密文c=EK(m)、标签l、接收者名字B的签名。B将使用这个信息作为A在协议标识l下发送了EK(m)的证据。

(2)B使用一个签名作为响应,表示在协议标识l下接收到了EK(m)。A将使用这个信息作为B在协议标识l下接收到了EK(m)的证据。

(3)A接着把密钥K与协议标识l发送给可信服务器。如果A进行欺骗而发送一个错误的密钥K′,他就不能得到他需要的证据,因为EK(m)与K′不能提供证据说明A发送了m。

(4)、(5)A与B都可以从可信第三方获取密钥。

本协议设计的目标是:A可证明B对消息M的正确性负责,且B可以证明A对消息M的正确性负责。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。

相关文章