因特网密钥交换(Internet Key Exchange,IKE)是建立、释放和维护IPsecSA的IETF协议。IKE是点对点面向连接的协议,它在两个信任对等体之间创建安全信道以交换管理IPsecSA所需的信息以及IKE本身。此安全通道是IKE安全关联。

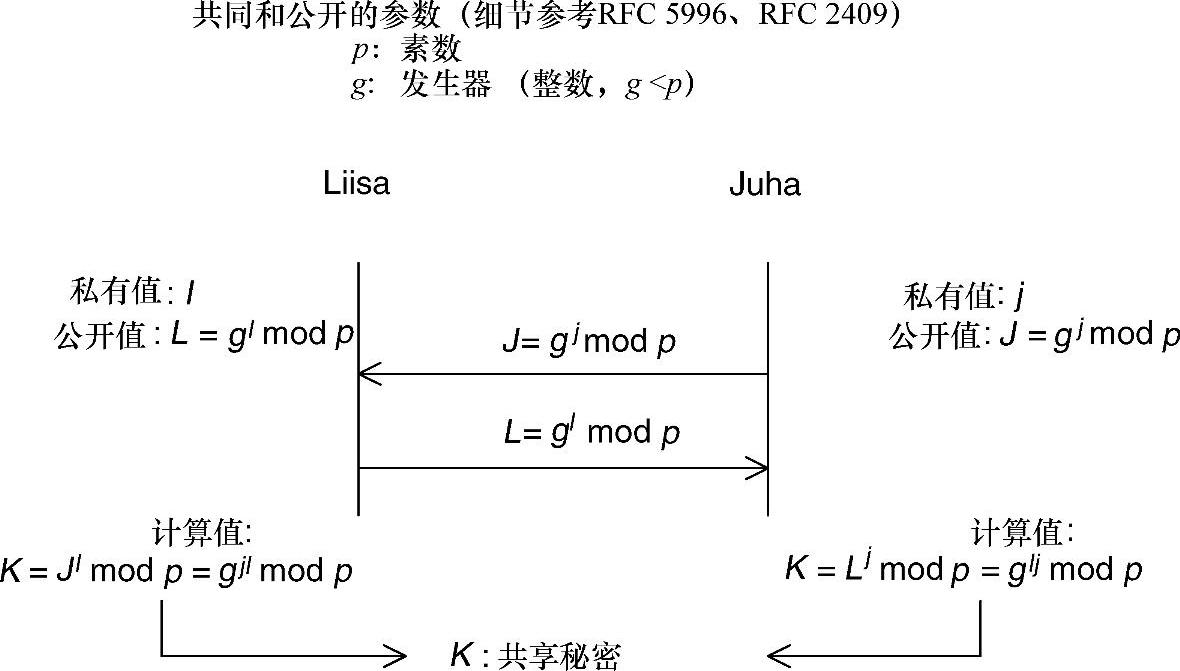

IKE、ESP和AH使用的用于加密和认证分组的加密算法基于对称加密,因此发送者和接收者使用相同的密钥来保护分组。为了建立安全信道,需要IKE创建公共密钥而不具有对等体的先验知识。这是基于Diffie-Hellman(DH)密钥交换[24],其中对等体交换它们的公共值,并且能够导出用于加密进一步交换的公共共享秘密。图9.10说明了交换是如何工作的。

图9.10 DH密钥交换

参与交换的各方首先商定要使用p和g的值。然后,每个方生成随机私有值(l,j),计算公共值(L,J)并将它们发送给对等体。基于对等体的公共值和它们自己的私有值,各方能够计算共享秘密K。假定素数p以及随机数l和j足够大,观察者实际上不可能导出私有值。这个问题被称为离散对数问题。

DH密钥交换可以与任何对等体一起执行,因此攻击者也可能拦截交换并且与每个对等体建立单独的交换。为了避免这种情况并且保证对等体是合法的,一旦建立了安全信道,就需要对等体认证。IKE支持多种类型的认证,是最常见的数字证书和预共享密钥(详见9.3.7节)。

一旦两个对等体都具有共享秘密,则可以由每个对等体导出另外的共享密钥以备加密和认证算法使用。

在建立安全信道之后,IKE用于协商将由IPsec保护什么类型的业务以及要应用何种保护。通常,在协商期间交换的参数是分组的IP地址、协议类型和端口号、是否对所选择的安全服务使用认证或加密(或两者)和加密算法。一旦协商完成,将创建IPsecSA本地设备和要保护的数据包通过SA承载。

应该注意,即使IPsecSA是单向的,IKE总是协商双向通信,因此建立两个IPsecSA(每个方向上一个)。

目前有两个IKE可用版本:

• IKEv1[24];

• IKEv2[33]。

1998年发布的IKEv1规范被广泛实现为许多操作系统的一个组成部分,并且已经在IPsec部署中使用了多年。

IKEv2以后由RFC4306引入并由RFC5996更新。与IKEv1相比,引入了许多更改,从而简化了协议和选项,提高了针对DoS攻击的鲁棒性,同时扩展了协议功能。

3GPPTS33.210强制使用IKEv2用于NDS/IP网络,而IKEv1是可选的,因此预期越来越多的实现将支持IKEv2作为主协议选项。但是,已经运行IKEv1的产品和网络的数量远远优于IKEv2,因而支持IKEv1协议使用会应用更广泛,一些设备可以重用。因此,可以预计,根据TS33.210的初始部署将基于IKEv1。最终IKEv2应该更常见,虽然它可能需要很长时间去取代IKEv1。(https://www.daowen.com)

IKEv2中有4个交换:

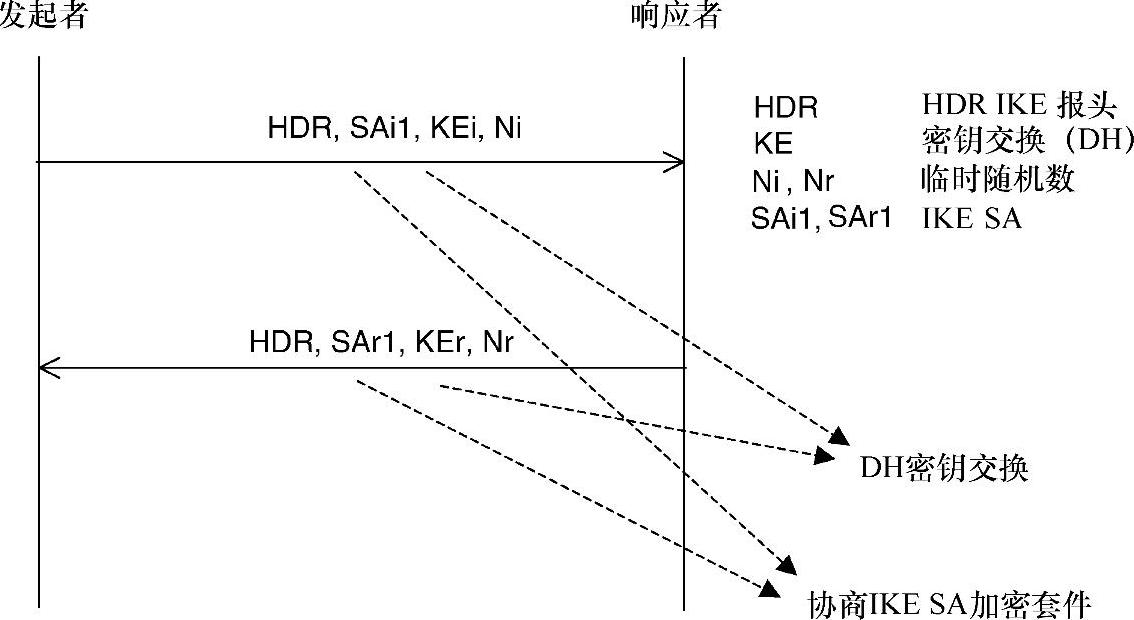

IKE_SA_INIT:

• IKE安全关联被建立时,这是第一个交换。主要是协商加密算法、交换临时随机数、完成一次DH交换,从而生成用于加密和验证后续交换的密钥材料(见图9.11)。

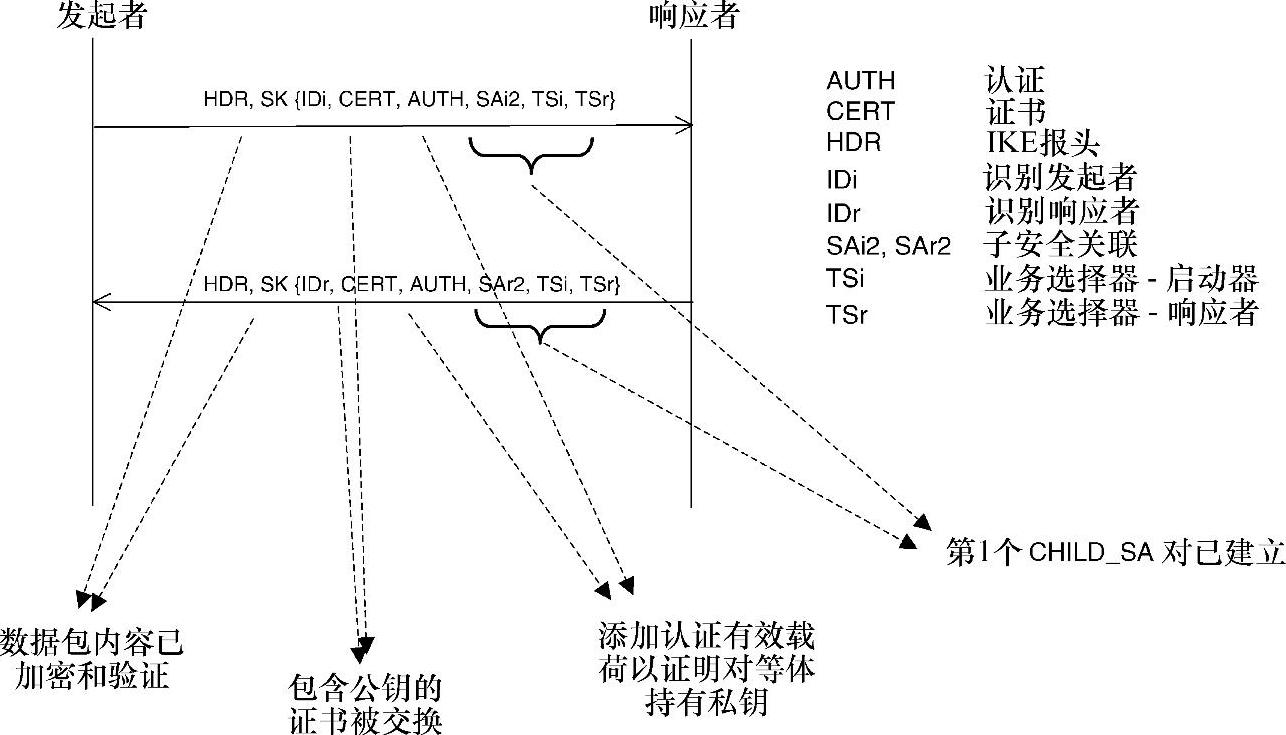

IKE_AUTH:

• 实现对前两条消息的认证,同时交换身份标识符和证书,并建立第一个CHILD SA。IKE_AUTH交换的两条消息是被加密和认证的,加密和认证使用的密钥是在IKE SA_INITIAL交换中建立的(见图9.12)。

CREATE_CHILD_SA:

• 建立子SA交换(CREATECHILD_SA)由两条消息组成。在初始交换完成后,可以由任何一方发起,所以该交换中的发起者和初始交换中的发起者可能是不同的。使用初始交换中协商好的加密和认证算法对消息进行保护(见图9.13)。

INFORMATIONAL:

• 通信双方在密钥协商期间,某一方可能希望向对方发送控制信息,通知某些错误或者某事件的发生,信息交换就是实现这个功能(见图9.14)。

图9.11 IKE_SA_INIT交换例子

图9.12 IKEAUTH不带EAP的例子

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。