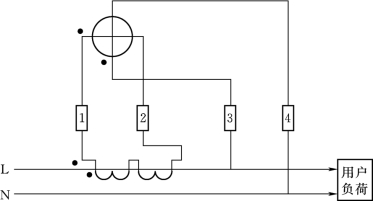

(一)断开电流方式(1)短接电流互感器的Kl与K2端子,使大部分电流不经过电流互感器的一次绕组,造成少计或不计电量,如图10-2所示。

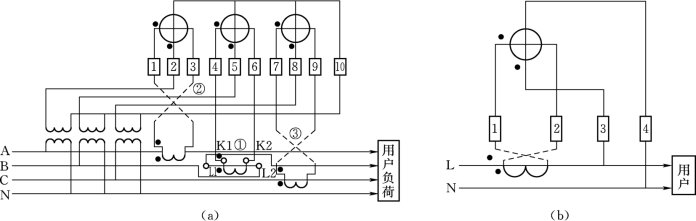

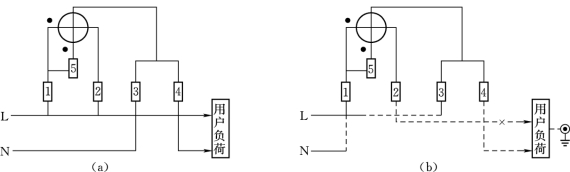

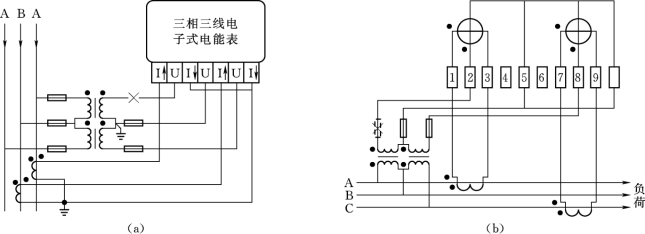

(2)反接电流互感器二次极性,使电能表反转或在电能表电流线圈中通入反向电流窃电。图10-3中所示任何一种反接方式,若负载为三相平衡负载,则电能表少计2/3电量,或者电表反转。

图10-3 反接电流互感器二次极性的窃电方式

(a)三相表;(b)单相表

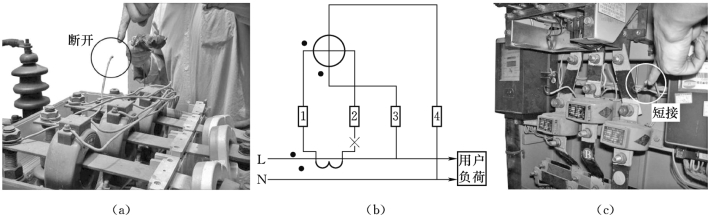

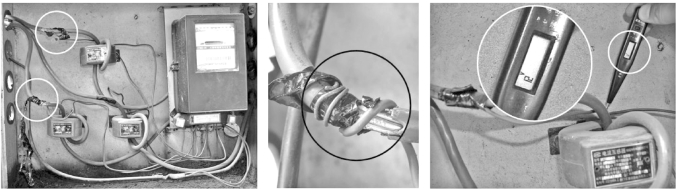

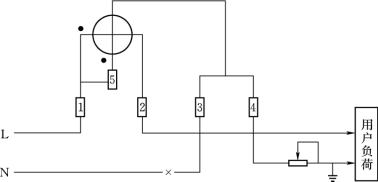

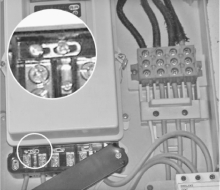

(3)断开电流互感器二次侧、短接电流互感器二次侧或使之分流,使电流幅值从大变小或为零。如图10-4所示。

图10-4 断开或短接电流互感器二次侧窃电

(a)断开案例;(b)断开电路原理图;(c)短接案例

图10-5 改变互感器变比窃电

(4)改变互感器变比。改变一次线圈匝数或偷换电流互感器名牌,将大电流比的电流互感器铭牌换成小电流比的铭牌,改变变比窃电,如图10-5所示。

(5)安装大电流比的互感器,利用角度差,少计电量,达到窃电目的。

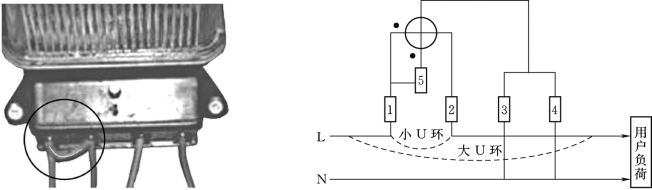

(6)U形环窃电,将电能表接线盒的进线与出线短接,计量电流不通过电能表,造成不计电量,如图10-6所示。

(7)绝缘法窃电,将电能表进出线线头刷绝缘油漆,或则线头绝缘层不剥皮,直接接入接线盒,隔绝了计量电流通过电能表。

(8)断相法窃电,将计量回路某一相内部断开,其他两相正常计量,瞒天过海,欺骗用电检查人员,造成少计或则不计电量,如图10-7所示。

图10-6 U形环窃电

图10-7 绝缘法窃电

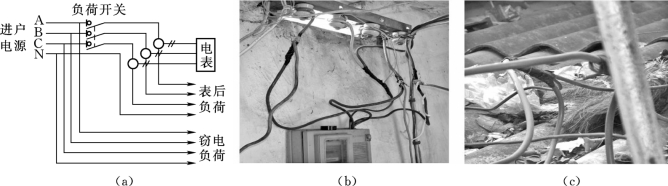

图10-8 绕越接线窃电

(a)绕越接线窃电原理;(b)、(c)绕越窃电实例

图10-9 破坏法窃电

(9)绕越接线。绕过计量装置接线用电,致使电表不计量,如图10-8所示。

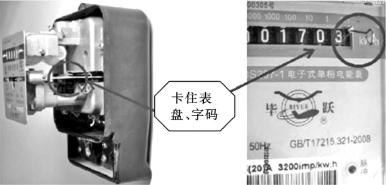

(10)破坏法窃电,使用钢针、牙签等纤细硬质物件,破坏电能表的计度器、表盘、涡轮及涡轮轴等电能表内部构件,致使计量不准,如图10-9所示。

(11)穿孔法。破坏电力设施,采用隐蔽式接线窃电,窃电线路一般隐藏在正常供电的线路中,不易被发现,如图10-10所示。

(12)强磁场法。外加强磁场,改变电能表内部计量磁场力矩,达到少计或者不计电量。

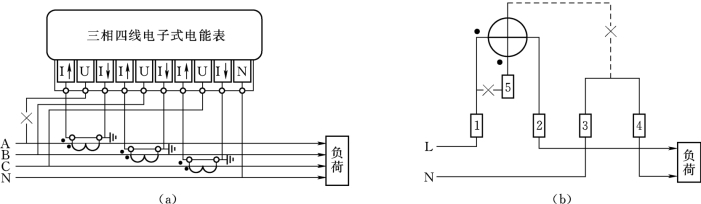

(13)电流开路法。断开电表电流回路,使电表不计电量,如图10-11所示。

图10-10 穿孔法窃电(www.daowen.com)

图10-11 电流开路法窃电

(a)正确接线;(b)异常接线

(二)改变电压方式

(1)断零线窃电,电能表不接入零线,形成“一火一地”少计或则不计电量,如图10-12所示。

图10-12 断零线窃电

(2)欠压窃电,虚接电压线。即将电压线芯线揉断,或外层塑料未剥直接压接,电表内无正常电压,不能正常计量,如图10-13所示。

图10-13 欠压窃电,虚接电压线

(a)三相表断开一相电压进线;(b)单相表断开电压回路

(3)失压窃电。断开计量装置的电压回路,或者将电压互感器的熔断器熔丝进行人为的断开,如图10-14所示。

图10-14 失压窃电

(a)断开电压回路;(b)断开电压互感器的熔断器熔丝

(4)电压沟窃电。断开电表电压回路,电表因无电压不能计量如图10-15所示。

图10-15 电压沟窃电

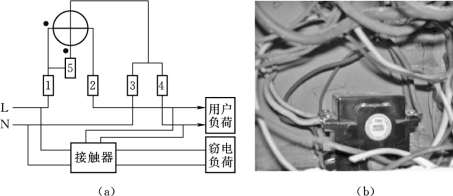

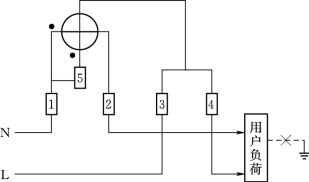

图10-16 交流接触器窃电法

(a)窃电接线原理图;(b)窃电案例现场

(5)交流接触器窃电法。利用交流接触器的控制特性,对窃电线路进行控制,蒙蔽检查;窃电接线如图10-16(a)所示,图10-16(b)为案例现场。

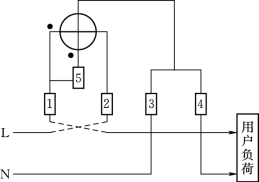

(6)逆相序法(反接火线)。将火线的进线与出线反接,即电能表的电流极性反接,使得电能表反转,如图10-17所示,正确接线见图10-11(a)。

图10-17 逆相序法窃电

图10-18 相位错接法窃电

(7)相位错接法,改变电能表电压与电流相位接线,表面上看,可以计量,当接地为零时,电量少计,如图10-18所示,正确接线见图10-11(a)。

(8)拨表法。采用尖细的硬物将计度器数码倒拨。

(三)改变相位角方式

通过对电能计量回路角差的改变,致使少计或者不计电量,此窃电方式一般发上在全电子电能表计量中,主要的方式为:改变计量参数,篡改计量编程,干扰脉冲信号,加装电子控制器等高科技技术进行窃电,电力部门开发了远程监控,电子信息采集等现代化的信息技术手段进行防反窃电检查。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。